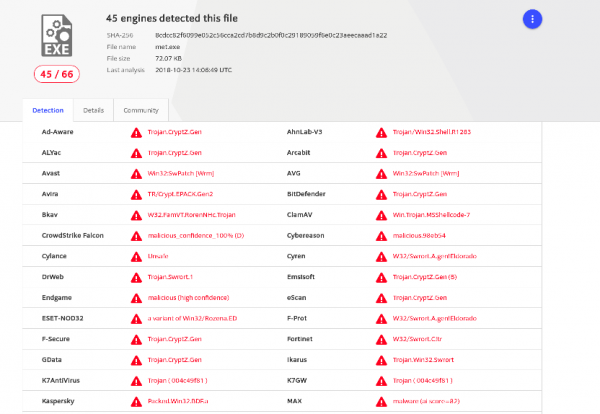

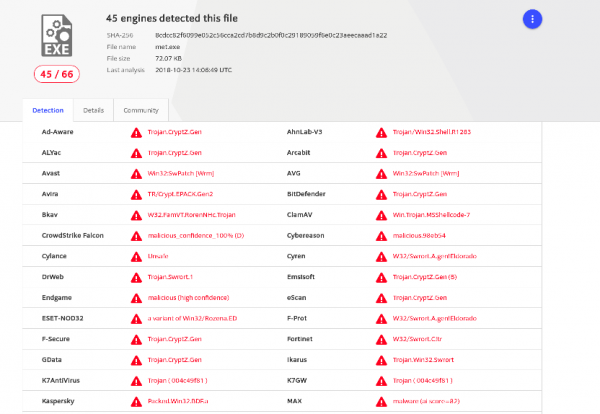

导语:在本文中,我们将使用VirusTotal作为检测的标准,并使用Metasploit反向TCP ShellCode作为Payload。 一、概述 反病毒方案通常用于检测恶意软件,并且通常要依靠静态分析来区分文件的好坏。如果文件自身就包含恶意内容,那么这种方法会有效。但如果攻击者使用轻量级的Stager来代替下载,并将代码加载到内存中,那么会发生…

0X00 为什么写这篇文章 对于小白来说,WEB安全方面似乎已经有了很完备的知识体系和漏洞发掘流程,刚刚入门的朋友总是喜欢选择web方向来作为自己的发展方向,因为针对web系统的渗透测试似乎获得的成就感要更高,也有很多小白认为web似乎更好学,然而对于PC客户端漏洞发掘,因为涉及到了一些计算机和操作系统底层的知识,很多人都不敢去碰,而实际上PC客户…

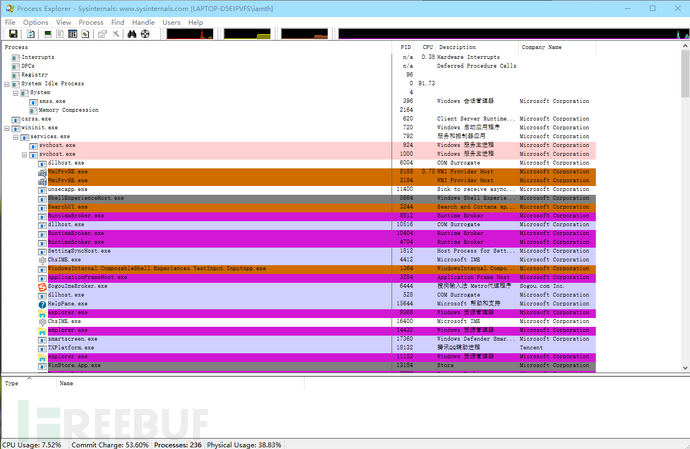

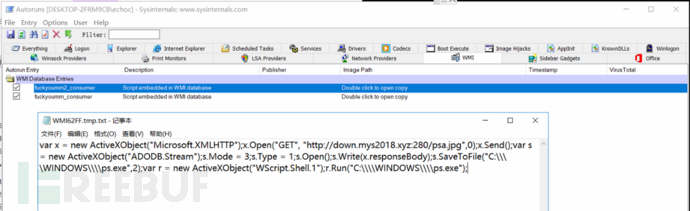

背景概述 近日,深信服安全团队捕获到一起绕过杀毒软件的无文件攻击事件,被入侵的主机或服务器会被安装Mykings、Mirai、暗云等多种僵尸网络木马及挖矿程序,并且难以彻底清除。经分析排查,该木马通过弱口令爆破SQL Server服务器后,利用sqlserver Transact-SQL存储C#编译恶意代码,通过MSSQL作业定时执行存储过程,在受…

导语:本文介绍了三个利用方法:利用wlbsctrl.dll实现的提权、利用TSMSISrv.dll/TSVIPSrv.dll实现的后门和利用MF.dll实现的后门,其中MF.dll可以用来解决获得域控制器文件的远程访问权限,但无法远程执行命令的问题。 0x00 前言 《Lateral Movement — SCM and DLL Hijacking…

package main import ( "bytes" "errors" "fmt" "net/http" "strings" ) func redirectPolicyFunc(req *http.Request, via []*http.Request) error { if len(via) >= 1{ return errors.New…