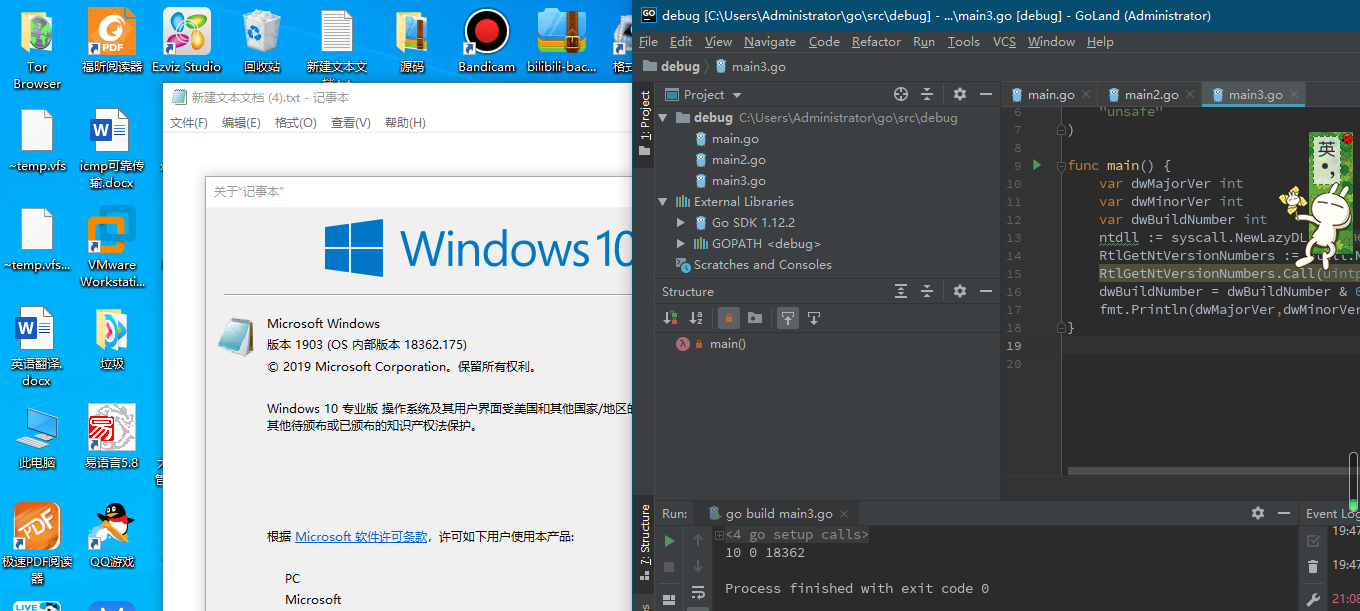

2019年了,Go标准库中的syscall.GetVersion还在使用GetVersion.... 不多说贴代码 package main import ( "fmt" "syscall" "unsafe" ) func main() { var dwMajorVer int var dwMinorVer int var dwBuildNumbe…

package main import ( "bytes" "encoding/gob" "fmt" "net" ) type User struct { Name, Pass string } type User2 struct { qwe string xsa string } func main() { var xxs =new(User2)…

虚拟机全在里面,内心毫无波动甚至还想笑. 大家都别买这种垃圾固态了,我才用一年,虽然有保修就是了,但数据会不来了o(╥﹏╥)o.

*本文原创作者:菠菜,本文属FreeBuf原创奖励计划,未经许可禁止转载 打开文件夹就能运行指定的程序?这不是天方夜谭,而是在现实世界中确实存在的。利用本文探讨的COM劫持技术,可以轻松实现出打开文件夹就运行指定代码的功能。对于COM劫持技术,国内很少有资料进行原理阐述,本文结合自身分析经验对COM劫持技术进行归纳总结。同时,希望各大安全厂商针对此…

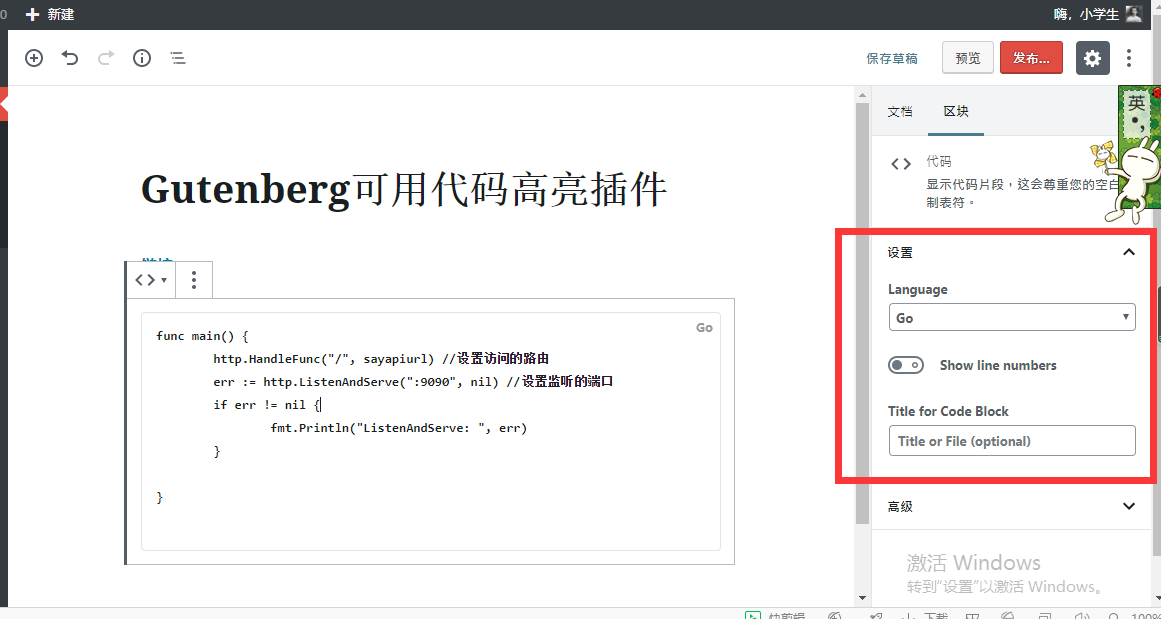

链接 func main() { http.HandleFunc("/", sayapiurl) //设置访问的路由 err := http.ListenAndServe(":9090", nil) //设置监听的端口 if err != nil { fmt.Println("ListenAndServe: ", err) } }

*严正声明:本文仅用于教育和讨论目的,严谨用于非法用途。 *本文作者:DYBOY,本文属 FreeBuf 原创奖励计划,未经许可禁止转载。 WEB安全漏洞中,与文件操作相关的漏洞类型就不少,在大部分的渗透测试过程中,上传文件(大、小马)是必不可少的一个流程,然而各种各样的防火墙拦截了文件上传,遂整理文件操作相关漏洞的各种姿势,如有不妥之处,还望各位…

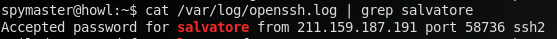

就在前不久,我自己部署的一个蜜罐受到了一次特别严重的攻击,其中涉及到了两个远程访问工具和一个加密货币恶意挖矿文件。接下来,我将在这篇文章中跟大家分析一下这一波攻击,并看看攻击者所使用的攻击技术。值得一提的是,现在的互联网中这类攻击每秒钟都会发生一次。 初始感染 根据攻击文件的内容,我将此次攻击命名为了“Dota Campaign”。在此攻击活动中,…

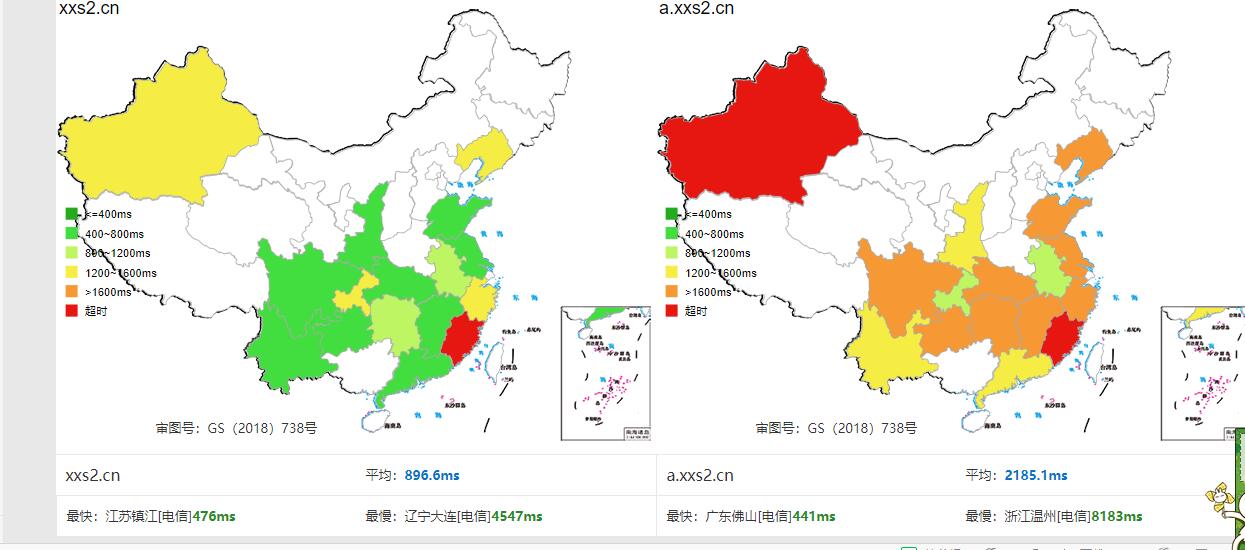

感谢logo佬提供的廉价半程cn2服务器 左边新,右边旧

这篇文章的原文在这里(http://mindprod.com/jgloss/unmain.html),我看完后我想说—— 什么叫“创造力”,创造力就是——就算是要干一件烂事都能干得那么漂亮那么有创意的能力。什么叫“抓狂”,抓狂就是——以一种沉着老练的不屈不挠的一本正经的精神一点一点把你推向崩溃的边缘。 我把文章节选了一些,也并没有完全翻译,简译一下…

本文原创作者:丝绸之路 DLL劫持漏洞已经是一个老生常谈,毫无新鲜感的话题了。DLL劫持技术也已经是黑客们杀人越货,打家劫舍必备的武器。那么,随着Win10的诞生,微软是否已经修复了此漏洞?同时在当前的安全环境下,DLL劫持漏洞是否又有新的利用方式和价值? 本文将对DLL劫持漏洞的原理,漏洞实现,漏洞挖掘,漏洞利用,漏洞防御等方面进行分析。 0×0…